12.3: डिजिटल मिलेनियम कॉपीराइट एक्ट

- Page ID

- 169662

डिजिटल मिलेनियम कॉपीराइट एक्ट

चूंकि डिजिटल तकनीकों ने मीडिया बनाने, कॉपी करने और वितरित करने के अर्थ में बदलाव किया है, इसलिए पॉलिसी वैक्यूम बनाया गया है। 1998 में, अमेरिकी कांग्रेस ने डिजिटल मिलेनियम कॉपीराइट एक्ट (DMCA) पारित किया, जिसने डिजिटल तकनीकों पर विचार करने के लिए कॉपीराइट कानून का विस्तार किया। एंटी-पायरेसी क़ानून डिजिटल कॉपीराइट किए गए कार्यों की नकल करना और उन्हें बेचना या स्वतंत्र रूप से वितरित करना गैरकानूनी बनाता है। DMCA के दो सबसे प्रसिद्ध प्रावधान हैं, जो कि परिधि-रोधी प्रावधान और “सुरक्षित बंदरगाह” प्रावधान हैं।

- संकट-विरोधी प्रावधान किसी कॉपीराइट कार्य की सुरक्षा के लिए बनाई गई तकनीक को दरकिनार करने के लिए प्रौद्योगिकी का निर्माण करना गैरकानूनी बना देता है। इस प्रावधान में प्रौद्योगिकी का निर्माण और जानकारी का प्रकाशन शामिल है जो बताता है कि यह कैसे करना है। हालांकि यह प्रावधान कुछ अपवादों के लिए अनुमति देता है, यह काफी विवादास्पद हो गया है और इसे संशोधित करने के लिए एक आंदोलन को प्रेरित किया गया है।

- “सुरक्षित बंदरगाह” प्रावधान ऑनलाइन सेवा प्रदाताओं के दायित्व को सीमित करता है जब उनकी सेवाओं का उपयोग करने वाला कोई व्यक्ति कॉपीराइट उल्लंघन करता है। उदाहरण के लिए, यह प्रावधान YouTube को उत्तरदायी नहीं ठहराने की अनुमति देता है, जब कोई कॉपीराइट फ़िल्म से क्लिप पोस्ट करता है। प्रावधान के लिए ऑनलाइन सेवा प्रदाता को उल्लंघन (“निष्कासन” नोटिस) के बारे में सूचित किए जाने पर कार्रवाई करने की आवश्यकता होती है। निष्कासन कैसे काम करता है, इसके उदाहरण के लिए, यहां बताया गया है कि YouTube इन अनुरोधों को कैसे संभालता है: [1]YouTube कॉपीराइट उल्लंघन की सूचना ।

कई लोग सोचते हैं कि DMCA बहुत दूर चला जाता है और हमारी बोलने की स्वतंत्रता को सीमित करता है। [2]इलेक्ट्रॉनिक फ्रंटियर फाउंडेशन (EFF) इस लड़ाई में सबसे आगे है। उदाहरण के लिए, रोकथाम विरोधी प्रावधान पर चर्चा करते हुए, EFF में कहा गया है:

फिर भी, DMCA एक गंभीर खतरा बन गया है जो उचित उपयोग को खतरे में डालता है, प्रतिस्पर्धा और नवाचार को बाधित करता है, मुक्त अभिव्यक्ति और वैज्ञानिक अनुसंधान को ठंडा करता है, और कंप्यूटर घुसपैठ कानूनों में हस्तक्षेप करता है। यदि आप गैर-उल्लंघन करने वाले उचित उपयोगों के लिए DRM [डिजिटल अधिकार प्रबंधन] लॉक को दरकिनार करते हैं या ऐसा करने के लिए टूल बनाते हैं, तो हो सकता है कि आप किसी मुकदमे की समाप्ति पर हों।

क्रिएटिव कॉमन्स

अध्याय 2 में, हमने ओपन-सोर्स सॉफ़्टवेयर के बारे में सीखा। ओपन-सोर्स सॉफ़्टवेयर में कुछ या कोई कॉपीराइट प्रतिबंध नहीं हैं; सॉफ़्टवेयर निर्माता अपना कोड प्रकाशित करते हैं और दूसरों को मुफ्त में उपयोग करने और वितरित करने के लिए अपना सॉफ़्टवेयर उपलब्ध कराते हैं। यह सॉफ़्टवेयर के लिए बहुत अच्छा है, लेकिन कॉपीराइट किए गए कार्यों के अन्य रूपों का क्या? यदि कोई कलाकार या लेखक अपने कार्यों को उपलब्ध कराना चाहता है, तो वे अपनी कार्य अखंडता की रक्षा करते हुए ऐसा कैसे कर सकते हैं? क्रिएटिव कॉमन्स इस समस्या का समाधान है।

क्रिएटिव कॉमन्स एक अंतरराष्ट्रीय गैर-लाभकारी संगठन है जो दुनिया भर के कलाकारों और लेखकों के लिए कानूनी उपकरण प्रदान करता है। रचनाकार के इरादों के साथ लगातार उपयोग करने या वितरित करने के लिए दूसरों के लिए कलात्मक या साहित्यिक कार्यों को लाइसेंस देना आसान बनाने के लिए पेश किए गए उपकरण। क्रिएटिव कॉमन्स लाइसेंस को CC प्रतीक के साथ इंगित किया गया है। यह ध्यान रखना महत्वपूर्ण है कि क्रिएटिव कॉमन्स और सार्वजनिक डोमेन समान नहीं हैं। जब कुछ सार्वजनिक डोमेन में होता है, तो उसके उपयोग या वितरण पर कोई प्रतिबंध नहीं होता है। वे काम जिनके कॉपीराइट की समय सीमा समाप्त हो गई है, उदाहरण के लिए, सार्वजनिक डोमेन में हैं।

क्रिएटिव कॉमन्स लाइसेंस का उपयोग करके, निर्माता इसे व्यापक रूप से सुलभ बनाते हुए अपने काम के उपयोग को नियंत्रित कर सकते हैं। क्रिएटिव कॉमन्स लाइसेंस को उनके काम से जोड़कर, कानूनी रूप से बाध्यकारी लाइसेंस बनाया जाता है। क्रिएटर निम्नलिखित छह लाइसेंसों में से कम से कम खुले लाइसेंस से लेकर सबसे खुले लाइसेंस तक अलग-अलग अनुमतियों के साथ चुन सकते हैं:

- CC-BY: यह सबसे कम प्रतिबंधात्मक लाइसेंस है। जब तक वे मूल कार्य के लिए लेखक को क्रेडिट (एट्रिब्यूशन) देते हैं, तब तक यह दूसरों को किसी भी माध्यम या प्रारूप में, यहां तक कि व्यावसायिक रूप से भी मूल कार्य को वितरित करने, रीमिक्स करने, अनुकूलन करने और निर्माण करने देता है।

- CC-BY-SA: यह लाइसेंस “शेयर-अलाइक” क्लॉज के माध्यम से कार्य के वितरण को प्रतिबंधित करता है। इसका अर्थ है कि अन्य लोग स्वतंत्र रूप से काम को वितरित कर सकते हैं, रीमिक्स कर सकते हैं, अनुकूलन कर सकते हैं और निर्माण कर सकते हैं, लेकिन उन्हें मूल लेखक को क्रेडिट देना होगा, और उन्हें उसी क्रिएटिव कॉमन्स लाइसेंस का उपयोग करके साझा करना होगा।

- CC-BY-NC: NC का अर्थ “गैर-वाणिज्यिक” है। यह लाइसेंस CC-BY जैसा ही है, लेकिन यह भी जोड़ता है कि कोई भी इस काम से पैसा नहीं कमा सकता है - केवल गैर-वाणिज्यिक उद्देश्य।

- CC-BY-NC-SA: यह लाइसेंस दूसरों को गैर-वाणिज्यिक उद्देश्यों के लिए मूल कार्य को वितरित करने, रीमिक्स करने, अनुकूलन करने और निर्माण करने की अनुमति देता है, लेकिन उन्हें मूल लेखक को क्रेडिट देना होगा और उसी लाइसेंस का उपयोग करके साझा करना होगा।

- CC-BY-NC-ND: यह लाइसेंस CC-BY-NC के समान है और ND प्रतिबंध को जोड़ता है, जिसका अर्थ है कि मूल से कोई भी व्युत्पन्न कार्य नहीं किया जा सकता है।

- CCO: रचनाकारों को अपना कॉपीराइट छोड़ने और अपने कार्यों को दुनिया भर में सार्वजनिक डोमेन में रखने की अनुमति देता है। यह दूसरों को बिना किसी शर्त के किसी भी माध्यम या प्रारूप में वितरित करने, रीमिक्स करने, अनुकूलन करने और निर्माण करने की अनुमति देता है।

यह पुस्तक क्रिएटिव कॉमन्स लाइसेंस CC-BY के तहत लिखी गई है। छात्रों और शिक्षकों के उपयोग, निर्माण और साझा करने के लिए वेब पर आधे बिलियन से अधिक लाइसेंस प्राप्त कार्य मुफ्त में मौजूद हैं। क्रिएटिव कॉमन्स के बारे में और जानने के लिए, क्रिएटिव कॉमन्स वेबसाइट पर जाएं ।

पेटेंट

बौद्धिक संपदा संरक्षण का एक अन्य महत्वपूर्ण रूप पेटेंट है। एक पेटेंट किसी ऐसे व्यक्ति के लिए सुरक्षा बनाता है जो किसी नए उत्पाद या प्रक्रिया का आविष्कार करता है। आविष्कार की परिभाषा काफी व्यापक है और इसमें कई अलग-अलग क्षेत्र शामिल हैं। पेटेंट प्राप्त करने वाली वस्तुओं के कुछ उदाहरण यहां दिए गए हैं:

- अर्धचालक में सर्किट डिजाइन;

- प्रिस्क्रिप्शन दवा के फार्मूले;

- आग्नेयास्त्र

- ताले;

- नलसाजी;

- इंजन;

- कोटिंग की प्रक्रिया; और

- व्यावसायिक प्रक्रियाएँ।

एक बार पेटेंट दिए जाने के बाद, यह आविष्कारकों को उनके पेटेंट का उल्लंघन करने वाले अन्य लोगों से सुरक्षा प्रदान करता है। एक पेटेंट धारक को “पेटेंट प्रदान किए जाने पर आविष्कार के सार्वजनिक प्रकटीकरण के बदले सीमित समय के लिए संयुक्त राज्य अमेरिका में आविष्कार करने, उपयोग करने, बिक्री की पेशकश करने या आविष्कार को बेचने से दूसरों को बाहर करने या संयुक्त राज्य अमेरिका में आविष्कार को आयात करने से बाहर करने का अधिकार है।”

कॉपीराइट की तरह, आविष्कार या प्रक्रिया सार्वजनिक डोमेन में प्रवेश करने से पहले पेटेंट सुरक्षा सीमित समय तक रहती है। अमेरिका में, एक पेटेंट बीस साल तक चलता है। यही कारण है कि बीस साल बाद ब्रांड-नाम की दवाओं को बदलने के लिए जेनेरिक दवाएं उपलब्ध हैं।

पेटेंट सुरक्षा प्राप्त करना

कॉपीराइट के विपरीत, एक पेटेंट स्वचालित रूप से प्रदान नहीं किया जाता है जब किसी के पास एक दिलचस्प विचार होता है और उसे लिखता है। अधिकांश देशों में, एक पेटेंट आवेदन एक सरकारी पेटेंट कार्यालय में जमा किया जाना चाहिए। पेटेंट तभी दिया जाएगा जब प्रस्तुत किया जा रहा आविष्कार या प्रक्रिया कुछ शर्तों को पूरा करती है:

- यह मूल होना चाहिए। प्रस्तुत किया जा रहा आविष्कार पहले प्रस्तुत नहीं किया गया होगा।

- यह स्पष्ट नहीं होना चाहिए। आप किसी ऐसी चीज को पेटेंट नहीं कर सकते, जिसके बारे में कोई सोच सके। उदाहरण के लिए, आप कुर्सी पर एक पेंसिल नहीं रख सकते थे और पेंसिल-होल्डिंग कुर्सी के लिए पेटेंट प्राप्त करने का प्रयास कर सकते थे।

- यह उपयोगी होना चाहिए। प्रस्तुत किए जा रहे आविष्कार को किसी उद्देश्य की पूर्ति करनी चाहिए या कुछ उपयोग करना चाहिए जो वांछित होगा।

यूनाइटेड स्टेट्स पेटेंट एंड ट्रेडमार्क ऑफिस (USPTO) संघीय एजेंसी है जो अमेरिकी पेटेंट और ट्रेडमार्क पंजीकृत करती है। यह सुनिश्चित करने के लिए पेटेंट आवेदनों की समीक्षा करता है कि सबमिट की जा रही वस्तु इन आवश्यकताओं को पूरा करती है। यह एक आसान काम नहीं है: USPTO 600,000 से अधिक पेटेंट आवेदनों की प्रक्रिया करता है और हर साल 300,000 से अधिक पेटेंट अनुदान देता है। पहले मिलियन पेटेंट जारी करने में 75 साल लग गए। पिछले मिलियन पेटेंट जारी करने में केवल तीन साल लगे; डिजिटल प्रौद्योगिकियां इस नवाचार को बहुत आगे बढ़ाती हैं।

साइडबार: पेटेंट ट्रोल क्या है?

डिजिटल तकनीकों के आगमन से पेटेंट फाइलिंग में बड़ी वृद्धि हुई है और इसलिए, कई पेटेंट दिए जा रहे हैं। एक बार पेटेंट दिए जाने के बाद, इसे लागू करने के लिए पेटेंट मालिक पर निर्भर करता है; यदि कोई व्यक्ति बिना अनुमति के आविष्कार का उपयोग करता पाया जाता है, तो पेटेंट धारक को उस व्यक्ति को नुकसान रोकने और इकट्ठा करने के लिए मजबूर करने के लिए मुकदमा करने का अधिकार है।

पेटेंट में वृद्धि के कारण मुनाफाखोरी का एक नया रूप सामने आया है जिसे पेटेंट ट्रोलिंग कहा जाता है। पेटेंट ट्रोल एक ऐसा व्यक्ति या संगठन है जो पेटेंट के अधिकार प्राप्त करता है, लेकिन वास्तव में वह आविष्कार नहीं करता है जिसकी पेटेंट सुरक्षा करता है। इसके बजाय, पेटेंट ट्रोल किसी तरह से आविष्कार का अवैध रूप से उपयोग करने की खोज करता है और उन पर मुकदमा करता है। कई मामलों में, जिस उल्लंघन का आरोप लगाया जा रहा है, वह सबसे अच्छा संदिग्ध है। उदाहरण के लिए, कंपनियों पर वाई-फाई का उपयोग करने या दस्तावेजों को स्कैन करने के लिए मुकदमा दायर किया गया है, जो कई वर्षों से बाजार में हैं।

हाल ही में, अमेरिकी सरकार ने पेटेंट ट्रोल के खिलाफ कार्रवाई करना शुरू कर दिया है। कई कानून कांग्रेस के माध्यम से अपने तरीके से काम कर रहे हैं, जिन्हें यदि अधिनियमित किया जाता है, तो नवाचार को खतरा देने के लिए पेटेंट ट्रोल की क्षमता को सीमित कर देगा। रेडियो प्रोग्राम दिस अमेरिकन लाइफ द्वारा आयोजित व्हेन पेटेंट्स अटैक नामक एक विस्तृत जांच सुनकर आप पेटेंट ट्रोल के बारे में बहुत कुछ जान सकते हैं।

ट्रेडमार्क

ट्रेडमार्क एक शब्द, वाक्यांश, लोगो, आकृति या ध्वनि है जो वस्तुओं या सेवाओं के स्रोत की पहचान करता है। उदाहरण के लिए, नाइके “स्वोश,” फेसबुक “एफ,” और ऐप्पल के सेब (इसमें से निकाले गए काटने के साथ) क्लेनेक्स (चेहरे के ऊतक ब्रांड) सभी ट्रेडमार्क किए गए हैं। ट्रेडमार्क के पीछे की अवधारणा उपभोक्ता की सुरक्षा करना है। एक विशिष्ट स्टोर से एक विशिष्ट आइटम खरीदने के लिए स्थानीय शॉपिंग सेंटर में जाने और यह पता लगाने की कल्पना करें कि एक ही नाम के साथ कई स्टोर हैं!

दो प्रकार के ट्रेडमार्क मौजूद हैं — एक सामान्य कानून ट्रेडमार्क और एक पंजीकृत ट्रेडमार्क। कॉपीराइट की तरह, एक संगठन को स्वचालित रूप से एक ट्रेडमार्क प्राप्त होगा यदि व्यवसाय के सामान्य पाठ्यक्रम में एक शब्द, वाक्यांश या लोगो का उपयोग किया जा रहा है (नीचे चर्चा की गई कुछ प्रतिबंधों के अधीन)। एक सामान्य कानून ट्रेडमार्क ट्रेडमार्क के बगल में “टीएम” रखकर नामित किया जाता है। अमेरिका में पेटेंट और ट्रेडमार्क कार्यालय जैसे ट्रेडमार्क कार्यालय के साथ एक पंजीकृत ट्रेडमार्क की जांच, अनुमोदन और पंजीकरण किया गया है। एक पंजीकृत ट्रेडमार्क में Circle-r (®) को ट्रेडमार्क के बगल में रखा गया है।

जबकि अधिकांश किसी भी शब्द, वाक्यांश, लोगो, आकृति या ध्वनि को ट्रेडमार्क किया जा सकता है, लेकिन कुछ सीमाएँ हैं।

यदि ट्रेडमार्क निम्नलिखित में से एक या अधिक शर्तों को पूरा करता है, तो वह कानूनी रूप से लागू नहीं होगा:

- ट्रेडमार्क किसी पंजीकरण या पूर्व आवेदन में एक चिह्न के साथ भ्रमित होने की संभावना है।

- ट्रेडमार्क वस्तुओं/सेवाओं के लिए केवल वर्णनात्मक है। उदाहरण के लिए, आपके द्वारा बेचे जाने वाले नीले उत्पाद के लिए ट्रेडमार्क “नीला” पंजीकृत करने का प्रयास करने से मस्टर पास नहीं होगा।

- ट्रेडमार्क एक भौगोलिक शब्द है।

- ट्रेडमार्क एक उपनाम है। आपको “स्मिथ के बुकस्टोर” को ट्रेडमार्क करने की अनुमति नहीं दी जाएगी।

- ट्रेडमार्क सजावटी है जैसा कि सामान पर लागू होता है। उदाहरण के लिए, एक दोहराए जाने वाला फूल पैटर्न जो एक प्लेट पर एक डिज़ाइन है, को ट्रेडमार्क नहीं किया जा सकता है।

जब तक कोई संगठन अपने ट्रेडमार्क का उपयोग करता है और उल्लंघन के खिलाफ इसका बचाव करता है, तब तक उसके द्वारा दी जाने वाली सुरक्षा समाप्त नहीं होती है। इस प्रकार, कई संगठन अन्य कंपनियों के खिलाफ अपने ट्रेडमार्क की रक्षा करते हैं, जिनकी ब्रांडिंग केवल उनके ट्रेडमार्क की थोड़ी सी नकल करती है। उदाहरण के लिए, चिक-फिल-ए ने “ईट मोर चिकिन” वाक्यांश को ट्रेडमार्क किया है और “ईट मोर केल” के नारे का उपयोग करके एक छोटे व्यवसाय के खिलाफ इसका [3]सख्ती से बचाव किया है। कोका-कोला ने अपनी बोतल के समोच्च आकार को ट्रेडमार्क किया है और किसी भी कंपनी के खिलाफ उनके समान बोतल डिजाइन का उपयोग करके कानूनी कार्रवाई करेगा। उन ट्रेडमार्क के उदाहरण के रूप में जिन्हें पतला कर दिया गया है और अब अमेरिका में अपनी सुरक्षा खो चुके हैं, वे हैं “एस्पिरिन” (मूल रूप से बेयर द्वारा ट्रेडमार्क किया गया), “एस्केलेटर” (मूल रूप से ओटिस द्वारा ट्रेडमार्क किया गया), और “यो-यो” (मूल रूप से डंकन द्वारा ट्रेडमार्क किया गया)।

सूचना प्रणाली और बौद्धिक संपदा

सूचना प्रणालियों के उदय ने हमें इस बात पर पुनर्विचार करने के लिए मजबूर किया है कि हम बौद्धिक संपदा से कैसे निपटते हैं। सरकार के पेटेंट कार्यालय को दलदल करने वाले पेटेंट आवेदनों में वृद्धि से लेकर कॉपीराइट सुरक्षा को लागू करने के लिए नए कानूनों तक, डिजिटल तकनीकों ने हमारे व्यवहार को प्रभावित किया है।

गोपनीयता

गोपनीयता शब्द की कई परिभाषाएं हैं, लेकिन गोपनीयता का अर्थ होगा हमारे उद्देश्यों के लिए स्वयं के बारे में जानकारी को नियंत्रित करने की क्षमता। सूचना प्रणालियों के कारण पिछले दशकों में हमारी गोपनीयता बनाए रखने की हमारी क्षमता में काफी कमी आई है।

व्यक्तिगत रूप से पहचाने जाने योग्य जानकारी (PII)

उस व्यक्ति के बारे में जानकारी जो उस व्यक्ति की पहचान को विशिष्ट रूप से स्थापित कर सकती है, उसे व्यक्तिगत रूप से पहचान योग्य जानकारी या PII कहा जाता है। यह एक व्यापक श्रेणी है जिसमें जानकारी शामिल है जैसे कि:

- नाम;

- सामाजिक सुरक्षा संख्या;

- जन्म की तारीख;

- जन्म स्थान;

- मां का पहला नाम;

- बायोमेट्रिक रिकॉर्ड (फिंगरप्रिंट, फेस, आदि) ;

- मेडिकल रिकॉर्ड;

- शैक्षिक रिकॉर्ड;

- वित्तीय जानकारी; और

- रोजगार की जानकारी।

PII इकट्ठा करने वाले संगठन इसकी सुरक्षा के लिए जिम्मेदार हैं। वाणिज्य विभाग की सिफारिश है कि “संगठन अपने व्यावसायिक उद्देश्य और मिशन को पूरा करने के लिए PII के उपयोग, संग्रह और प्रतिधारण को कम से कम करें।” वे कहते हैं कि “पीआईआई से जुड़े उल्लंघन से होने वाले नुकसान की संभावना बहुत कम हो जाती है यदि कोई संगठन पीआईआई का उपयोग करने, इकट्ठा करने और स्टोर करने की मात्रा को कम करता है।” 4 संगठन जो PII की रक्षा नहीं करते हैं, उन्हें दंड, मुकदमे और व्यापार की हानि का सामना करना पड़ सकता है। अमेरिका में, अधिकांश राज्यों में अब ऐसे कानून हैं जिनके लिए उन संगठनों की आवश्यकता होती है जिनके पास संभावित पीड़ितों को सूचित करने के लिए PII से संबंधित सुरक्षा उल्लंघनों का सामना करना पड़ा है, जैसा कि यूरोपीय संघ करता है।

सिर्फ इसलिए कि कंपनियों को आपकी जानकारी की सुरक्षा करने की आवश्यकता होती है, इसका मतलब यह नहीं है कि वे इसे साझा करने से प्रतिबंधित हैं। अमेरिका में, कंपनियां आपकी स्पष्ट सहमति के बिना आपकी जानकारी साझा कर सकती हैं (नीचे साइडबार देखें), हालांकि सभी ऐसा नहीं करते हैं। FTC उन कंपनियों से आग्रह करता है जो PII इकट्ठा करती हैं ताकि वे गोपनीयता नीति बना सकें और इसे अपनी वेबसाइट पर पोस्ट कर सकें। कैलिफ़ोर्निया के लिए किसी भी वेबसाइट के लिए गोपनीयता नीति की आवश्यकता होती है जो राज्य के निवासी के साथ व्यापार करती है।

जबकि अमेरिका के गोपनीयता कानून वाणिज्य को बढ़ावा देने के साथ उपभोक्ता संरक्षण को संतुलित करना चाहते हैं, यूरोपीय संघ में, गोपनीयता को एक मौलिक अधिकार माना जाता है जो वाणिज्य के हितों से अधिक है। इससे यूरोपीय संघ में बहुत सख्त गोपनीयता सुरक्षा हुई है और अमेरिका और यूरोपीय संघ के बीच वाणिज्य को और अधिक कठिन बना दिया गया है।

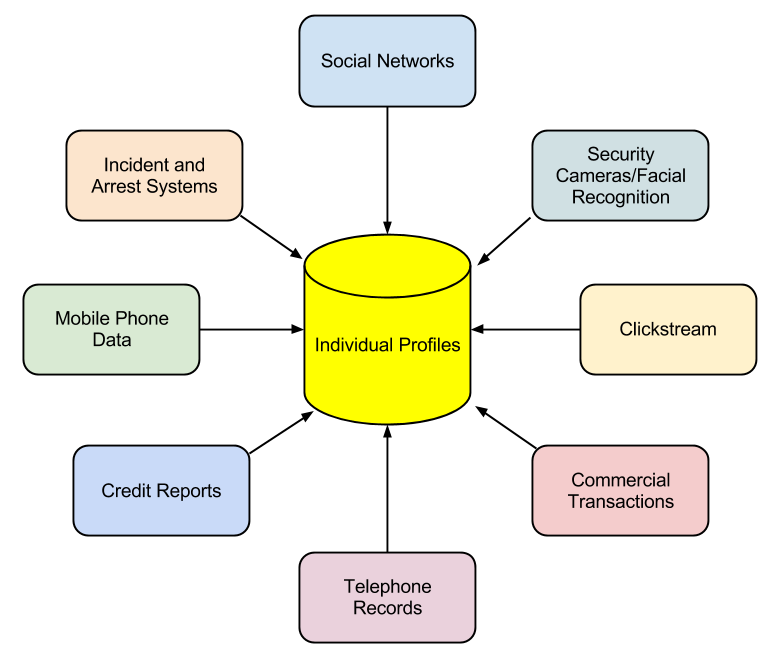

गैर-स्पष्ट संबंध जागरूकता

डिजिटल तकनीकों ने हमें कई नई क्षमताएं दी हैं जो व्यक्तिगत जानकारी के संग्रह को सरल और तेज करती हैं। हर बार जब हम डिजिटल तकनीकों के संपर्क में आते हैं, तो हमारे बारे में जानकारी उपलब्ध कराई जा रही है। हमारे स्थान से लेकर हमारी वेब-सर्फिंग की आदतों, हमारे आपराधिक रिकॉर्ड, हमारी क्रेडिट रिपोर्ट तक, हमारी लगातार निगरानी की जा रही है। फिर इस जानकारी को हम में से हर एक के प्रोफाइल बनाने के लिए एकत्र किया जा सकता है। जबकि एकत्र की गई अधिकांश जानकारी अतीत में उपलब्ध थी, इसे इकट्ठा करने और इसके संयोजन में समय और प्रयास लगता था। आज, हमारे बारे में विस्तृत जानकारी विभिन्न कंपनियों से खरीदने के लिए उपलब्ध है। यहां तक कि PII के रूप में वर्गीकृत नहीं की गई जानकारी को भी एकत्रित किया जा सकता है ताकि किसी व्यक्ति की पहचान की जा सके।

सबसे पहले धोखेबाज़ खोजने के लिए बड़े कैसिनो द्वारा व्यवसायीकरण किया जाता है, नोरा का उपयोग सरकारी एजेंसियों और निजी संगठनों दोनों द्वारा किया जाता है, और यह बड़ा व्यवसाय है। कुछ सेटिंग्स में, NORA कई लाभ ला सकता है, जैसे कि कानून प्रवर्तन में। संभावित अपराधियों को अधिक तेज़ी से पहचानने से, अपराधों को और अधिक तेज़ी से हल किया जा सकता है या उन्हें होने से पहले रोका भी जा सकता है। लेकिन ये फायदे एक कीमत पर आते हैं: हमारी गोपनीयता।

डेटा संग्रहण पर प्रतिबंध

सूचना गोपनीयता या डेटा सुरक्षा कानून अपने नागरिकों के बारे में डेटा प्राप्त करने, उपयोग करने और संग्रहीत करने के लिए कानूनी दिशानिर्देश प्रदान करते हैं। यूरोपीय संघ के पास 2018 से जनरल डेटा प्रोटेक्शन रेगुलेशन (GDPR) लागू है। अमेरिका के पास व्यापक सूचना गोपनीयता कानून नहीं है, लेकिन उसने क्षेत्रीय कानूनों को अपनाया है। 9

बच्चों का ऑनलाइन गोपनीयता संरक्षण अधिनियम (COPPA)

तेरह वर्ष से कम उम्र के बच्चों से जानकारी एकत्र करने वाली वेबसाइटों को बच्चों के ऑनलाइन गोपनीयता संरक्षण अधिनियम (COPPA) का अनुपालन करना आवश्यक है, जिसे संघीय व्यापार आयोग (FTC) द्वारा लागू किया जाता है। COPPA का अनुपालन करने के लिए, संगठनों को अपनी वेबसाइट एक्सेस करने वालों की उम्र निर्धारित करने के लिए एक अच्छा विश्वास करने वाला प्रयास करना चाहिए। यदि उपयोगकर्ता तेरह वर्ष से कम उम्र के हैं, तो उन्हें कोई भी जानकारी एकत्र करने से पहले माता-पिता की सहमति लेनी होगी।

पारिवारिक शैक्षिक अधिकार और गोपनीयता अधिनियम (FERPA)

पारिवारिक शैक्षिक अधिकार और गोपनीयता अधिनियम [4](FERPA) एक अमेरिकी कानून है जो छात्र शिक्षा रिकॉर्ड की गोपनीयता की रक्षा करता है। संक्षेप में, यह कानून निर्दिष्ट करता है कि माता-पिता को अपने बच्चे की शैक्षिक जानकारी का अधिकार है जब तक कि वे अठारह वर्ष की आयु तक नहीं पहुंच जाते या हाई स्कूल स्तर से परे स्कूल जाना शुरू नहीं करते। उस समय, बच्चे को जानकारी का नियंत्रण दिया जाता है। हालांकि यह कानून विशेष रूप से इंटरनेट पर जानकारी के डिजिटल संग्रह के बारे में नहीं है, लेकिन छात्रों की जानकारी एकत्र करने वाले शैक्षणिक संस्थानों को डिजिटल तकनीकों के कारण इसे अनुचित तरीके से प्रकट करने का अधिक जोखिम है। यह विशेष रूप से Covid-19 महामारी के दौरान स्पष्ट हो गया जब शैक्षणिक संस्थानों में सभी आमने-सामने की कक्षाएं ऑनलाइन कक्षाओं में परिवर्तित हो गईं। संस्थानों के पास ऐसी नीतियां होनी चाहिए जो वीडियो मीटिंग और रिकॉर्डिंग के दौरान छात्रों की गोपनीयता की रक्षा करें।

स्वास्थ्य बीमा पोर्टेबिलिटी एंड अकाउंटेबिलिटी एक्ट (HIPAA)

1996 का हेल्थ इंश्योरेंस पोर्टेबिलिटी एंड अकाउंटेबिलिटी एक्ट (HIPAA) वह कानून है जो विशेष रूप से व्यक्तिगत रूप से पहचाने जाने योग्य जानकारी के एक विशेष वर्ग के रूप में स्वास्थ्य देखभाल से संबंधित रिकॉर्ड को अलग करता है। यह कानून मरीजों को अपने मेडिकल रिकॉर्ड को नियंत्रित करने के लिए विशिष्ट अधिकार देता है, इसके लिए स्वास्थ्य देखभाल प्रदाताओं और अन्य लोगों की आवश्यकता होती है जो इसे साझा करने के लिए विशिष्ट अनुमति प्राप्त करने के लिए इस जानकारी को बनाए रखते हैं, और इस ट्रस्ट को भंग करने वाले संस्थानों पर जुर्माना लगाता है। चूंकि इस जानकारी का अधिकांश हिस्सा अब इलेक्ट्रॉनिक मेडिकल रिकॉर्ड के माध्यम से साझा किया जाता है, इसलिए उन प्रणालियों की सुरक्षा सर्वोपरि हो जाती है।

यदि आप अमेरिका में डेटा की कुंजी रखते हैं, तो आपके पास इसे संग्रहीत करने और उपयोग करने का अधिकार है, भले ही ऊपर दिए गए कानूनों और नियमों जैसे नियमों के अलावा डेटा को अनुमति के बिना एकत्र किया गया हो। बहुत कम राज्य किसी व्यक्ति के निजता के अधिकार को मान्यता देते हैं; कैलिफोर्निया इसका अपवाद है। 2003 के कैलिफोर्निया ऑनलाइन गोपनीयता संरक्षण अधिनियम (OPPA) के लिए वाणिज्यिक वेबसाइटों या ऑनलाइन सेवाओं के ऑपरेटरों की आवश्यकता होती है जो साइट पर गोपनीयता नीति को स्पष्ट रूप से पोस्ट करने के लिए एक वेबसाइट के माध्यम से कैलिफोर्निया के निवासियों पर व्यक्तिगत जानकारी एकत्र करते हैं।

साइडबार: ट्रैक न करें

जब व्यक्तिगत जानकारी साझा करने की अनुमति मिलने की बात आती है, तो अमेरिका और यूरोपीय संघ के पास अलग-अलग दृष्टिकोण होते हैं। अमेरिका में, “ऑप्ट-आउट” मॉडल प्रचलित है; इस मॉडल में, डिफ़ॉल्ट अनुबंध यह है कि आप संगठन के साथ अपनी जानकारी साझा करने के लिए सहमत हो गए हैं और उन्हें स्पष्ट रूप से बताते हैं कि आप अपनी जानकारी साझा नहीं करना चाहते हैं। कोई भी कानून आपके डेटा को साझा करने पर रोक नहीं लगाता है (डेटा की कुछ विशिष्ट श्रेणियों से परे, जैसे कि मेडिकल रिकॉर्ड)। यूरोपीय संघ में, “ऑप्ट-इन” मॉडल को डिफ़ॉल्ट होना आवश्यक है। इस मामले में, किसी संगठन द्वारा आपकी जानकारी साझा करने से पहले आपको अपनी स्पष्ट अनुमति देनी होगी।

जानकारी के इस साझाकरण से निपटने के लिए, डू नॉट ट्रैक पहल बनाई गई थी। जैसा कि इसके निर्माता बताते हैं 3:

डू नॉट ट्रैक एक तकनीक और नीति का प्रस्ताव है जो उपयोगकर्ताओं को उन वेबसाइटों द्वारा ट्रैकिंग से ऑप्ट-आउट करने में सक्षम बनाता है, जिन पर वे नहीं जाते हैं, जिसमें एनालिटिक्स सेवाएं, विज्ञापन नेटवर्क और सोशल प्लेटफॉर्म शामिल हैं। वर्तमान में, इनमें से कुछ तृतीय पक्ष विश्वसनीय ट्रैकिंग ऑप्ट-आउट प्रदान करते हैं, और उन्हें अवरुद्ध करने के उपकरण न तो उपयोगकर्ता के अनुकूल हैं और न ही व्यापक हैं। लोकप्रिय डू नॉट कॉल रजिस्ट्री की तरह, डू नॉट ट्रैक उपयोगकर्ताओं को तृतीय-पक्ष वेब ट्रैकिंग से ऑप्ट-आउट करने के लिए एकल, सरल, स्थायी विकल्प प्रदान करता है।

सन्दर्भ:

ईएफएफ। अनपेक्षित परिणाम - डीसीएमए (2014) के तहत 16 साल। 10 नवंबर, 2020 को https://www.eff.org/wp/unintended-consequences-16-years-under-dmca से लिया गया

ईएफएफ। ट्रैक न करें। 10 नवंबर, 2020 को http://donottrack.us/ से लिया गया

व्यक्तिगत रूप से पहचाने जाने योग्य जानकारी (PII) की गोपनीयता की रक्षा करने के लिए मार्गदर्शिका। नेशनल इंस्टीट्यूट ऑफ स्टैंडर्ड्स एंड टेक्नोलॉजी। यूएस डिपार्टमेंट ऑफ कॉमर्स स्पेशल पब्लिकेशन 800-122. http://csrc.nist.gov/publications/nistpubs/800-122/sp800-122.pdf

यूएस पेटेंट और ट्रेडमार्क कार्यालय, “पेटेंट क्या है?” 10 नवंबर, 2020 को www.uspto.gov/patents/ से लिया गया