6.3: Zana za Usalama wa Habari

- Page ID

- 164918

Ili kuhakikisha usiri, uadilifu, na upatikanaji wa habari, mashirika yanaweza kuchagua kutoka zana mbalimbali. Kila moja ya zana hizi zinaweza kutumika kama sehemu ya sera ya jumla ya usalama wa habari, ambayo itajadiliwa katika sehemu inayofuata.

Uthibitishaji

Njia ya kawaida ya kutambua watu ni kupitia muonekano wa kimwili, lakini tunawezaje kutambua mtu ameketi nyuma ya skrini ya kompyuta au kwenye ATM? Zana za uthibitisho hutumiwa kuhakikisha kwamba mtu anayepata habari ni, kwa kweli, ni nani anayejitokeza kuwa.

Uthibitishaji unaweza kukamilika kwa kumtambua mtu kupitia moja au zaidi ya mambo matatu: kitu wanachokijua, kitu wanacho nacho, au kitu ambacho ni. Kwa mfano, aina ya kawaida ya uthibitisho leo ni ID ya mtumiaji na nenosiri. Katika kesi hii, uthibitisho unafanywa kwa kuthibitisha kitu ambacho mtumiaji anajua (ID na nenosiri). Lakini aina hii ya uthibitisho ni rahisi kuathiri (angalia ubao wa upande), na aina zenye nguvu za uthibitisho zinahitajika wakati mwingine. Kutambua mtu tu kwa kitu alicho nacho, kama ufunguo au kadi, pia inaweza kuwa tatizo. Wakati ishara hiyo ya kutambua inapotea au kuibiwa, utambulisho unaweza kuibiwa kwa urahisi. Sababu ya mwisho, kitu wewe ni, ni vigumu sana kuathiri. Sababu hii inatambua mtumiaji kupitia sifa za kimwili, kama vile jicho la jicho au alama za vidole. Kutambua mtu kupitia sifa zao za kimwili huitwa biometrics.

Njia salama zaidi ya kuthibitisha mtumiaji ni kufanya uthibitisho wa sababu nyingi. Kuchanganya mambo mawili au zaidi yaliyoorodheshwa hapo juu hufanya iwe vigumu zaidi kwa mtu kujieleza vibaya. Mfano wa hii itakuwa matumizi ya ishara ya RSA SecurID. Kifaa cha RSA ni kitu ulicho nacho na kitazalisha msimbo mpya wa kufikia kila sekunde sitini. Ili kuingia kwenye rasilimali ya habari kwa kutumia kifaa cha RSA, unachanganya kitu unachojua, PIN ya tarakimu nne, na msimbo wa kifaa. Njia pekee ya kuthibitisha vizuri ni kwa wote kujua kanuni na kuwa na kifaa cha RSA.

Udhibiti wa Upatikanaji

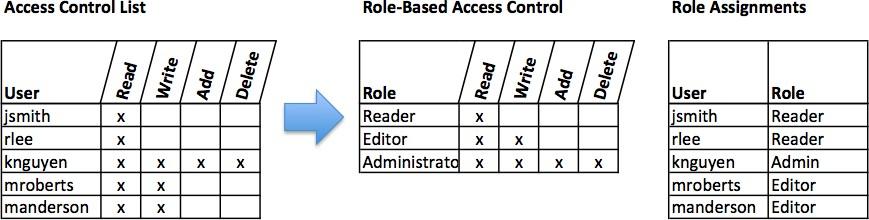

Mara baada ya mtumiaji kuthibitishwa, hatua inayofuata ni kuhakikisha kwamba wanaweza kufikia rasilimali za habari zinazofaa. Hii imefanywa kupitia matumizi ya udhibiti wa upatikanaji. Udhibiti wa upatikanaji huamua watumiaji ambao wameidhinishwa kusoma, kurekebisha, kuongeza, na/au kufuta habari. Mifano kadhaa ya udhibiti wa upatikanaji zipo. Hapa tutajadili mbili: orodha ya udhibiti wa upatikanaji (ACL) na udhibiti wa upatikanaji wa jukumu (RBAC).

Kwa kila rasilimali ya habari ambayo shirika linataka kusimamia, orodha ya watumiaji ambao wana uwezo wa kuchukua hatua maalum inaweza kuundwa. Hii ni orodha ya udhibiti wa upatikanaji au ACL. Kwa kila mtumiaji, uwezo maalum hupewa, kama vile kusoma, kuandika, kufuta, au kuongeza. Watumiaji tu wenye uwezo huo wanaruhusiwa kufanya kazi hizo. Ikiwa mtumiaji hayupo kwenye orodha, hawana uwezo hata kujua kwamba rasilimali ya habari ipo.

ACL ni rahisi kuelewa na kudumisha. Hata hivyo, wana vikwazo kadhaa. Vikwazo vya msingi ni kwamba kila rasilimali ya habari inasimamiwa tofauti. Ikiwa msimamizi wa usalama alitaka kuongeza au kuondoa mtumiaji kwenye seti kubwa ya rasilimali za habari, haitakuwa rahisi. Na kama idadi ya watumiaji na rasilimali huongezeka, ACL huwa vigumu kudumisha. Hii imesababisha njia bora ya kudhibiti upatikanaji, inayoitwa udhibiti wa upatikanaji wa jukumu, au RBAC. Kwa RBAC, badala ya kutoa watumiaji maalum haki za kufikia rasilimali ya habari, watumiaji wanapewa majukumu, na kisha majukumu hayo yanapewa upatikanaji. Hii inaruhusu watendaji kusimamia watumiaji na majukumu tofauti, kurahisisha utawala na, kwa ugani, kuboresha usalama.

Usimbaji

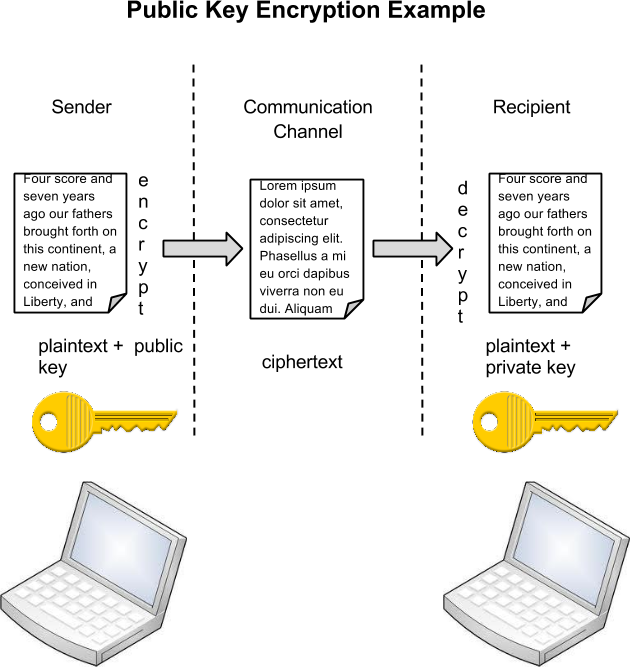

Shirika mara nyingi linahitaji kusambaza habari juu ya mtandao au kuhamisha kwenye vyombo vya nje kama vile USB. Katika kesi hizi, hata kwa uthibitisho sahihi na udhibiti wa upatikanaji, mtu asiyeidhinishwa anaweza kufikia data. Usimbaji ni mchakato wa encoding data juu ya maambukizi yake au kuhifadhi ili watu tu walioidhinishwa wanaweza kuisoma. Usimbaji huu unafanywa na programu ya kompyuta, ambayo inajumuisha maandishi wazi ambayo yanahitaji kupitishwa; basi, mpokeaji anapata ciphertext na huiweka (decryption). Ili kufanya kazi hii, mtumaji na mpokeaji wanahitaji kukubaliana juu ya njia ya encoding ili pande zote mbili ziweze kuwasiliana vizuri. Pande zote mbili hushiriki ufunguo wa encryption, kuwawezesha encode na kusimbua ujumbe wa kila mmoja. Hii inaitwa encryption muhimu ya ulinganifu. Aina hii ya encryption ni tatizo kwa sababu ufunguo unapatikana katika maeneo mawili tofauti.

Njia mbadala ya encryption muhimu ya usawa ni encryption ya ufunguo wa umma. Katika encryption ya ufunguo wa umma, funguo mbili hutumiwa: ufunguo wa umma na ufunguo wa kibinafsi. Ili kutuma ujumbe uliofichwa, unapata ufunguo wa umma, unencode ujumbe, na kuituma. Mpokeaji kisha anatumia ufunguo wa faragha ili uifanye. Kitufe cha umma kinaweza kutolewa kwa mtu yeyote anayetaka kutuma mpokeaji ujumbe. Kila mtumiaji anahitaji ufunguo mmoja wa faragha na ufunguo mmoja wa umma ili kupata ujumbe. Kitufe cha faragha ni muhimu kufuta kitu kilichotumwa na ufunguo wa umma.

Sidebobar: Usalama wa

Usalama wa nenosiri hutegemea uwezo wake wa kulinda dhidi ya nadhani za nguvu. Nywila kali hupunguza uvunjaji wa jumla wa usalama kwa sababu ni vigumu kwa wahalifu kudhani.

Sera za nenosiri na teknolojia zimebadilika ili kupambana na vitisho vya usalama, kutoka kwa nywila za muda mfupi hadi za muda mrefu, kutoka kwa uthibitisho wa sababu moja hadi uthibitisho wa sababu nyingi Makampuni mengi sasa yana mahitaji maalum kwa watumiaji kuunda nywila na jinsi zinavyothibitishwa.

Chini ni baadhi ya sera za kawaida ambazo mashirika yanapaswa kuweka.

- Inahitaji nywila ngumu ambazo hufanya iwe vigumu nadhani. Kwa mfano, sera nzuri ya nenosiri inahitaji matumizi ya kiwango cha chini cha wahusika nane, na angalau barua moja ya kesi ya juu, tabia moja maalum, na namba moja.

- Badilisha nywila mara kwa mara. Watumiaji lazima wabadilishe nywila zao mara kwa mara. Watumiaji wanapaswa kubadilisha nywila zao kila siku sitini hadi tisini, kuhakikisha kuwa nywila zozote ambazo zinaweza kuibiwa au nadhani hazitatumiwa dhidi ya kampuni.

- Treni wafanyakazi si kutoa mbali nywila. Mojawapo ya mbinu za msingi zinazotumiwa kuiba nywila ni kuzihesabu kwa kuwauliza watumiaji au watendaji. Pretexting hutokea wakati mshambuliaji anaita msimamizi wa helpdesk au usalama na anajifanya kuwa mtumiaji fulani aliyeidhinishwa ana shida kuingia. Kisha, kwa kutoa maelezo ya kibinafsi kuhusu mtumiaji aliyeidhinishwa, mshambulizi anamshawishi mtu wa usalama kuweka upya nenosiri na kumwambia ni nini. Njia nyingine ambayo wafanyakazi wanaweza kudanganywa katika kutoa nywila mbali ni kupitia barua pepe hadaa.

- Treni wafanyakazi si bonyeza kiungo. Hadaa hutokea wakati mtumiaji anapokea barua pepe inayoonekana kama inatokana na chanzo cha kuaminika, kama vile benki yao au mwajiri wao. Katika barua pepe, mtumiaji anaulizwa kubonyeza kiungo na kuingia kwenye tovuti inayoiga tovuti halisi na kuingia ID na nenosiri, ambalo mshambuliaji huchukua.

Backups

Chombo kingine muhimu kwa usalama wa habari ni mpango kamili wa salama kwa shirika lote. Sio tu data kwenye seva za ushirika zihifadhiwe, lakini kompyuta binafsi zinazotumiwa katika shirika zinapaswa pia kuungwa mkono. Mpango mzuri wa salama unapaswa kuwa na vipengele kadhaa.

- Uelewa kamili wa rasilimali za habari za shirika . Ni habari gani ambayo shirika lina kweli? Ambapo ni kuhifadhiwa? Data zingine zinaweza kuhifadhiwa kwenye seva za shirika, data nyingine kwenye anatoa ngumu za watumiaji, baadhi katika wingu, na baadhi kwenye maeneo ya tatu. Shirika linapaswa kufanya hesabu kamili ya habari zote zinazohitajika kuungwa mkono na kuamua njia bora ya kuimarisha.

- Backups mara kwa mara ya data zote. Mzunguko wa salama unapaswa kutegemea jinsi data ilivyo muhimu kwa kampuni, pamoja na uwezo wa kampuni ya kuchukua nafasi ya data yoyote iliyopotea. Data muhimu inapaswa kuungwa mkono kila siku, wakati data ndogo muhimu inaweza kuungwa mkono kila wiki.

- Uhifadhi wa mbali wa seti za data za salama. Kama wote wa data Backup ni kuwa kuhifadhiwa katika kituo sawa na nakala ya awali ya data, basi tukio moja, kama vile tetemeko la ardhi, moto, au kimbunga, bila kuchukua wote data ya awali na Backup! Ni muhimu kwamba sehemu ya mpango wa salama ni kuhifadhi data katika eneo la mbali.

- Mtihani wa marejesho ya data. Mara kwa mara, salama zinapaswa kupimwa kwa kuwa na baadhi ya data kurejeshwa. Hii itahakikisha kwamba mchakato unafanya kazi na utawapa shirika kujiamini katika mpango wa salama.

Mbali na masuala haya, mashirika yanapaswa pia kuchunguza shughuli zao ili kuamua ni athari gani ya kupungua kwa biashara zao. Ikiwa teknolojia yao ya habari ingekuwa haipatikani kwa kipindi chochote cha muda endelevu, ingeweza kuathiri biashara hiyo?

Dhana za ziada zinazohusiana na salama ni pamoja na yafuatayo:

- Universal Power Supply (UPS ). UPS ni kifaa kinachotoa salama ya betri kwa vipengele muhimu vya mfumo, huwawezesha kukaa mtandaoni tena na/au kuruhusu wafanyakazi wa IT kuzifunga kwa kutumia taratibu sahihi ili kuzuia kupoteza data ambayo inaweza kutokea kutokana na kushindwa kwa nguvu.

- Mbadala au “moto” maeneo . Mashirika mengine huchagua kuwa na tovuti mbadala ambapo replica yao muhimu ya data daima huhifadhiwa hadi sasa. Wakati tovuti ya msingi inapungua, tovuti mbadala huletwa mara moja mtandaoni ili kupata kidogo au hakuna wakati wa kupungua.

Kama habari imekuwa mali ya kimkakati, sekta nzima imeongezeka karibu na teknolojia zinazohitajika kwa kutekeleza mkakati sahihi wa salama. Kampuni inaweza mkataba na mtoa huduma ili kurejesha data zao zote au kununua kiasi kikubwa cha nafasi ya kuhifadhi mtandaoni na kufanya hivyo wenyewe. Biashara kubwa zaidi sasa hutumia teknolojia kama vile mitandao ya eneo la kuhifadhi na mifumo ya kumbukumbu.

Firewalls

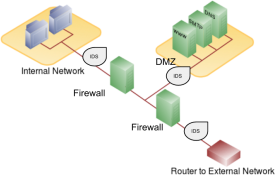

Njia nyingine ambayo shirika linapaswa kutumia ili kuongeza usalama kwenye mtandao wake ni firewall. Firewall inaweza kuwepo kama vifaa au programu (au zote mbili). Firewall ya vifaa ni kifaa kilichounganishwa na mtandao na huchuja pakiti kulingana na seti ya sheria. Firewall ya programu inaendesha mfumo wa uendeshaji na inachukua pakiti wanapofika kwenye kompyuta. Firewall inalinda seva zote za kampuni na kompyuta kwa kuacha pakiti kutoka nje ya mtandao wa shirika ambayo haipatikani seti kali ya vigezo. Firewall inaweza pia kusanidiwa ili kuzuia mtiririko wa pakiti zinazoacha shirika. Hii inaweza kufanyika ili kuondoa uwezekano wa wafanyakazi kuangalia video za YouTube au kutumia Facebook kutoka kompyuta ya kampuni.

Mashirika mengine yanaweza kuchagua kutekeleza firewalls nyingi kama sehemu ya usanidi wao wa usalama wa mtandao, kuunda sehemu moja au zaidi ya mtandao wao uliohifadhiwa. Sehemu hii ya mtandao inajulikana kama DMZ, kukopa muda wa eneo la demitarized kutoka kijeshi. Ni pale ambapo shirika linaweza kuweka rasilimali zinazohitaji upatikanaji mpana lakini bado zinahitaji kuokolewa.

Mifumo ya kugundua uingizaji

Kifaa kingine ambacho kinaweza kuwekwa kwenye mtandao kwa madhumuni ya usalama ni mfumo wa kugundua intrusion au IDS. Kitambulisho hakiongeza usalama wowote wa ziada; badala yake, hutoa utendaji wa kutambua kama mtandao unashambuliwa. Kitambulisho kinaweza kusanidiwa kutazama aina maalum za shughuli na kisha tahadhari wafanyakazi wa usalama ikiwa shughuli hiyo inatokea. IDS pia inaweza kuingia aina mbalimbali za trafiki kwenye mtandao kwa ajili ya uchambuzi baadaye. IDS ni sehemu muhimu ya kuanzisha yoyote nzuri ya usalama.

Sidebar: Mitandao ya Binafsi

Kutumia firewalls na teknolojia nyingine za usalama, mashirika yanaweza kulinda rasilimali zao nyingi za habari kwa kuwafanya wasioonekana kwa ulimwengu wa nje. Lakini vipi ikiwa mfanyakazi anayefanya kazi kutoka nyumbani anahitaji upatikanaji wa baadhi ya rasilimali hizi? Nini ikiwa mshauri anaajiriwa kufanya kazi kwenye mtandao wa ndani wa ushirika kutoka eneo la mbali? Katika kesi hizi, mtandao wa kibinafsi wa kibinafsi (VPN) unaitwa.

VPN inaruhusu mtumiaji nje ya mtandao wa ushirika kuzunguka firewall na kufikia mtandao wa ndani kutoka nje. Mchanganyiko wa programu na hatua za usalama huruhusu shirika kuruhusu upatikanaji mdogo wa mitandao yake wakati huo huo kuhakikisha usalama wa jumla.

Usalama wa kimwili

Shirika linaweza kutekeleza mpango bora wa uthibitishaji duniani kote, kuendeleza udhibiti bora wa upatikanaji, na kufunga firewalls na kuzuia intrusion. Hata hivyo, usalama wake hauwezi kukamilika bila utekelezaji wa usalama wa kimwili. Usalama wa kimwili ni ulinzi wa vifaa halisi na vipengele vya mitandao ambavyo huhifadhi na kusambaza rasilimali za habari. Ili kutekeleza usalama wa kimwili, shirika linapaswa kutambua rasilimali zote zinazoathiriwa na kuhakikisha kuwa rasilimali hizi haziwezi kuharibiwa kimwili au kuibiwa. Hatua hizi ni pamoja na zifuatazo.

- Milango imefungwa: Inaweza kuonekana dhahiri, lakini usalama wote ulimwenguni hauna maana ikiwa intruder anaweza kutembea na kuondoa kimwili kifaa cha kompyuta. Mali ya habari ya thamani ya juu inapaswa kuokolewa mahali na upatikanaji mdogo.

- Kugundua kimwili intrusion: High-thamani mali habari lazima kufuatiliwa kupitia matumizi ya kamera za usalama na njia nyingine ya kuchunguza upatikanaji ruhusa ya maeneo ya kimwili ambapo zipo.

- Vifaa vya kuulinda: Vifaa vinapaswa kufungwa ili kuwazuia kuibiwa. Gari ngumu ya mfanyakazi mmoja inaweza kuwa na maelezo yote ya wateja wako, hivyo ni lazima ihifadhiwe.

- Ufuatiliaji wa mazingira: seva za shirika na vifaa vingine vya thamani vinapaswa kuwekwa katika chumba kinachofuatiliwa kwa joto, unyevu, na hewa. Hatari ya kushindwa kwa seva inaongezeka wakati mambo haya yatoka kwenye aina maalum.

- Mafunzo ya wafanyakazi: Moja ya njia za kawaida wezi kuiba taarifa za ushirika ni kuiba Laptops mfanyakazi wakati wafanyakazi ni kusafiri. Wafanyakazi wanapaswa kufundishwa ili kupata vifaa vyao wakati wowote wanapokuwa mbali na ofisi.

Sera za Usalama

Mbali na udhibiti wa kiufundi uliotajwa hapo juu, mashirika yanahitaji pia kutekeleza sera za usalama kama aina ya udhibiti wa utawala. Kwa kweli, sera hizi zinapaswa kuwa mwanzo katika kuendeleza mpango wa usalama wa jumla. Sera nzuri ya usalama wa habari inaweka miongozo ya matumizi ya mfanyakazi wa rasilimali za habari za kampuni. Inatoa kampuni ya kukimbilia katika kesi hiyo mfanyakazi anakiuka sera.

Sera ya usalama inapaswa kuongozwa na triad ya usalama wa habari iliyojadiliwa hapo juu. Inapaswa kuweka miongozo na taratibu za wafanyakazi kufuata kufikia rasilimali zote ili kudumisha uadilifu wa makundi matatu: usiri, uadilifu, na upatikanaji.

Sera zinahitaji kufuata na zinahitaji kutekelezwa; kushindwa kuzingatia sera itasababisha hatua za kinidhamu. Ukurasa wa Sera ya Usalama wa Habari wa Taasisi ya SANS (2020) inataja templates nyingi kwa aina tofauti za sera za usalama Mfano mmoja wa sera ya usalama ni jinsi upatikanaji wa mbali unapaswa kusimamiwa, ambayo inaweza kupatikana hapa.

Sera ya usalama inapaswa pia kushughulikia kanuni zozote za kiserikali au sekta zinazotumika kwa shirika. Kwa mfano, ikiwa shirika ni chuo kikuu, ni lazima liwe na ufahamu wa Sheria ya Haki za Elimu na Faragha ya Familia (FERPA), ambayo inazuia nani anayeweza kupata habari za mwanafunzi. Mashirika ya huduma za afya yanatakiwa kufuata kanuni kadhaa, kama vile Sheria ya Uwezeshaji wa Bima ya Afya na Uwajibikaji (HIPAA).

Sidebar: Usalama wa simu

Kama vifaa vya simu kama vile simu za mkononi na vidonge vinaenea, mashirika lazima yawe tayari kushughulikia matatizo ya kipekee ya usalama ambayo vifaa hivi vinatumia. Moja ya maswali ya kwanza ambayo shirika linapaswa kuzingatia ni kama kuruhusu vifaa vya simu mahali pa kazi.

Wafanyakazi wengi tayari wana vifaa hivi, hivyo swali linakuwa: Je, tunapaswa kuruhusu wafanyakazi kuleta vifaa vyao wenyewe na kuitumia kama sehemu ya shughuli zao za ajira? Au tunapaswa kutoa vifaa kwa wafanyakazi wetu? Kujenga sera ya BYOD (“Lete Kifaa chako”) inaruhusu wafanyakazi kujiunganisha kikamilifu katika kazi zao na kuleta kuridhika na ufanisi wa mfanyakazi wa juu. Inaweza kuwa vigumu kuzuia wafanyakazi kuwa na smartphones zao wenyewe au iPads mahali pa kazi katika matukio mengi. Ikiwa shirika hutoa vifaa kwa wafanyakazi wake, hupata udhibiti zaidi juu ya matumizi ya vifaa, lakini pia hujitokeza kwa uwezekano wa fujo la utawala (na gharama kubwa).

Vifaa vya simu vinaweza kusababisha changamoto nyingi za kipekee za usalama kwa shirika. Pengine moja ya wasiwasi mkubwa ni wizi wa mali miliki. Itakuwa mchakato wa moja kwa moja kwa mfanyakazi mwenye nia mbaya ya kuunganisha kifaa cha mkononi ama kwenye kompyuta kupitia bandari ya USB au wirelessly kwenye mtandao wa ushirika na kupakua data za siri. Pia itakuwa rahisi kuchukua picha ya ubora kwa kutumia kamera iliyojengwa kwa siri.

Wakati mfanyakazi ana ruhusa ya kufikia na kuokoa data ya kampuni kwenye kifaa chao, tishio tofauti la usalama linatokea: kifaa hicho sasa kinakuwa lengo la wezi. Wizi wa vifaa vya simu (katika kesi hii, ikiwa ni pamoja na laptops) ni mojawapo ya mbinu za msingi ambazo wezi wa data hutumia.

Kwa hiyo, ni nini kifanyike ili kupata vifaa vya simu? Itaanza na sera nzuri kuhusu matumizi yao. Miongozo maalum inapaswa kujumuisha sera ya nenosiri, upatikanaji wa mbali, matumizi ya kamera, kurekodi sauti, miongoni mwa wengine.

Mbali na sera, kuna zana mbalimbali ambazo shirika linaweza kutumia ili kupunguza baadhi ya hatari hizi. Kwa mfano, ikiwa kifaa kinaibiwa au kupotea, programu ya geolocation inaweza kusaidia shirika kuipata. Katika baadhi ya matukio, inaweza hata kuwa na maana ya kufunga programu ya kuondolewa kwa data ya mbali, ambayo itaondoa data kutoka kwenye kifaa ikiwa inakuwa hatari ya usalama.

Usability

Unapotafuta kupata rasilimali za habari, mashirika yanapaswa kusawazisha haja ya usalama na haja ya watumiaji kufikia na kutumia rasilimali hizi kwa ufanisi. Ikiwa hatua za usalama za mfumo zinafanya iwe vigumu kutumia, basi watumiaji watapata njia zinazozunguka usalama, ambayo inaweza kufanya mfumo uwe hatari zaidi kuliko ingekuwa bila hatua za usalama! Chukua, kwa mfano, sera za nenosiri. Ikiwa shirika linahitaji nenosiri la muda mrefu sana na wahusika kadhaa maalum, mfanyakazi anaweza kuamua kuandika na kuiweka kwenye droo kwani haiwezekani kukariri.

Kumbukumbu:

Sera ya Usalama Matukio. Iliondolewa Septemba 6, 2020, kutoka kwa Usalama wa Habari wa Taasisi ya SANS www.sans.org/information-security-policy/